Security Advisory Liberyse

Allgemeine Information

Die kritische Sicherheitslücke "Log4Shell" wurde in Apache Log4j öffentlich bekannt (CVE-2021-44228) und könnte remote code execution (RCE) in betroffenen SVA Produkten erlauben.

Dies ist eine sich entwickelnde Lage, bitte prüfen sie regelmäßig dieses Security-Advisory.

Problembeschreibung

Ein Angreifer kann die Schwachstelle ausnutzen, um Schadsoftware aus dem Internet zu laden.

Bekannte Angriffsvektoren

Ein Angreifer kann Schadsoftware aus dem Internet laden, um Systeme und Anwendungen zu kompromittieren und Zugriff zu erlangen.

Problemlösung

Problemlösungen für CVE-2021-44228 für betroffene Kompenenten des Produkts finden sin in folgender Aufstellung:

| Produkt | Fix in Version | |

|---|---|---|

| SVA Liberyse DeepSearch | 1.4.27 | behebt CVE-2021-44228 und CVE-2021-45105 |

| SVA Liberyse WebApp (Classic) | 1.9.6.7 | behebt CVE-2021-44228 und CVE-2021-45105 |

| SVA Archivierungskette | 1.9.5.24 | behebt CVE-2021-44228 und CVE-2021-45105 |

| SVA Content Server | 1.9.6.8 | behebt CVE-2021-44228 und CVE-2021-45105 |

| SVA Content Server Client | 1.9.6.4 | behebt CVE-2021-44228 und CVE-2021-45105 |

Problemumgehungen

Problemumgehungen für CVE-2021-44228 für betroffene Kompenenten des Produkts finden sin in folgender Aufstellung:

Es muss die Umgebungsvariable "LOG4J_FORMAT_MSG_NO_LOOKUPS=true" gesetzt werden.

Alternativ kann auch der Java-Parameter "-Dlog4j2.formatMsgNoLookups=True” gesetzt werden.

Archivierungskette:

Für den Aufruf kann der Parameter wie folgt gesetzt werden:

java -Dlog4j2.formatMsgNoLookups=True -jar archivierungskette.jar ...

Content Server Client:

Für den Aufruf kann der Parameter wie folgt gesetzt werden:

java -Dlog4j2.formatMsgNoLookups=True -jar ccsclient.jar ...

SVA Liberyse WebApp (Classic) / SVA Content Server:

Bei diesen Produkten handelt es sich um Java Webanwendungen welche im Context von Apache Tomcat laufen.

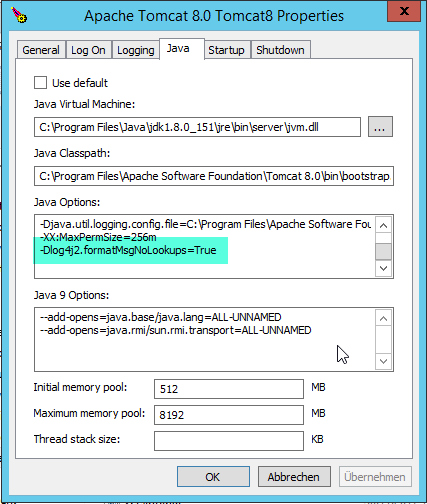

Für Windows sollte der Parameter entsprechend in der Service-Konfiguration eingestellt werden (siehe Screenshot).

Unter Linux kann der Parameter in der 'setenv.sh' Datei gesetzt werden:

export JAVA_OPTS="-Dlog4j2.formatMsgNoLookups=True ..."

SVA Liberyse DeepSearch:

Die Anwendung wird als Windows Service ausgeführt.

Die Service-Konfiguration (liberyse64.xml) kann wie folgt angepasst werden:

<service>

<id>Liberyse</id>

<name>Liberyse</name>

<description>Liberyse Service.</description>

<env name="LIBERYSE_WEBAPP_HOME" value="C:\liberyse\webapp"/>

<executable>java</executable>

<arguments>-Dlog4j2.formatMsgNoLookups=true -Xmx4096m -jar "%LIBERYSE_WEBAPP_HOME%\libs\liberyse-1.4.25.jar"</arguments>

<logmode>rotate</logmode>

</service>

Änderungshistorie

| Datum | Beschreibung |

|---|---|

| 14.12.2021 | Erstveröffentlichung |

| 15.12.2021 | Inhalte ergänzt |

| 20.12.2021 | ergänzt um CVE-2021-45105 |

Ansprechpartner

- Michael Richter: michael.richter[at]sva.de

- Huy Do: huy.do[at]sva.de